Turinys

- Štai kaip apsisaugoti nuo IP klastojimo išpuolių

- Kas yra IP klastojimas?

- Įvairių rūšių išpuoliai, kuriuose naudojamas IP šmeižimas

- Žmogaus viduryje puolimai

- Paskirstytas paslaugų užpuolimų neigimas

- Kaip apsisaugoti nuo IP apgaulingų išpuolių

Štai kaip apsisaugoti nuo IP klastojimo išpuolių

Interneto protokolo (IP) klastojimas apima įsilaužėlius, kurie apgauna kompiuterines sistemas, kad jie priimtų duomenis, norėdami apsimesti kita kompiuterine sistema arba paslėpti savo tapatybę. IP klastojimas paprastai siejamas su kibernetinėmis atakomis, tokiomis kaip DDoS (Distributed Denial of Service) išpuoliai.

Numatytos kibernetinių išpuolių aukos, naudojant IP klastojimą, paprastai yra kompiuteriai ir organizacijos, o ne pavieniai žmonės ar klientai.

Kas yra IP klastojimas?

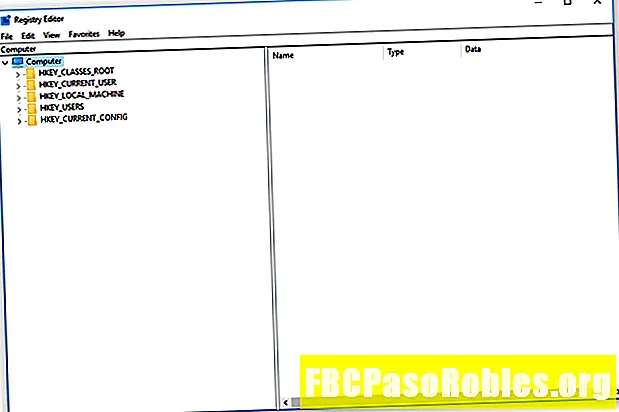

Prieš įsigilindami į tai, kas yra IP klastojimas ir kaip jis veikia, turime išsiaiškinti to, kas vadinama „tinklo paketu“, prasmę. Tinklo paketas (arba trumpas paketas) iš esmės yra duomenų vienetas, naudojamas perduoti informaciją tarp vartotojų ir gavėjų internete.

Pasak „TechTarget“, kai kalbama apie IP klastojimą, įsilaužėliai šiuos paketus perduoda savo numatytiems gavėjams, kurių IP adresai skiriasi nuo tikrųjų (įsilaužėlių) tikrųjų IP adresų. Iš esmės šie įsilaužėliai pradeda kibernetines atakas su šiais paketais, tada slepia šių paketų šaltinį, pakeisdami išvardytą šaltinio IP adresą, kad būtų parodytas (ir apsimestinis) kitos kompiuterinės sistemos IP adresas.

Dėl netinkamo IP adreso atrodo, kad paketai gaunami iš patikimų šaltinių, kompiuteriai, gaunantys paketus, juos vis tiek priims.

Tam tikrose kibernetinėse atakuose (tokiose kaip DDoS atakos) visa tai yra esmė. Jei kompiuteriai, esantys šių paketų gavimo pabaigoje, juos priima, nes suklastotas IP adresas atrodo teisėtas, o įsilaužėliai gali nusiųsti didelius jų kiekius, kad apkrautų organizacijų kompiuterių serverius, tada tie patys serveriai gali būti tokie priblokšti paketų, kuriuos sustabdo. dirbantys.

Įvairių rūšių išpuoliai, kuriuose naudojamas IP šmeižimas

Dabar, kai turite keletą idėjų, kaip veikia IP klastojimas, atidžiau pažvelkime, kaip jis naudojamas dviejose įprastose kibernetinėse atakuose.

Žmogaus viduryje puolimai

„Man-in-the-Middle“ (MITM) kibernetinės atakos iš esmės yra tokios: „Kibernetinis užpuolimas“, kuriame asmuo, į kurį nukreipti įsilaužėliai, bando susisiekti su internete esančiu asmeniu (pvz., Svetainėje) ir įsilaužėliu (viduryje esančiu žmogumi). griebia aukos asmeninę informaciją, aukai to nesuvokiant.

„Žmogaus viduryje“ išpuoliai iš tikrųjų yra gana panašūs į pharming'ą, ty sukčiavimo apsimetant sukčiavimu, naudojant netikras svetaines ir kartais kenkėjiškas programas, siekiant pavogti asmeninę informaciją.

Anot antivirusinės programinės įrangos prekės ženklo „Norton by Symantec“, kai IP klastojimas įsitraukia į MITM išpuolius, įsilaužėliai gali apgauti žmones „galvodami, kad bendraujate su svetaine ar kitu, kurio nesate, galbūt suteikdami užpuolikui prieigą prie informacijos kitaip nebendrautum “.

Paskirstytas paslaugų užpuolimų neigimas

DDoS išpuoliai tikriausiai yra kibernetinės atakos rūšis, labiausiai susijusi su IP klastojimu ir dėl geros priežasties. DDoS atakų metu įsilaužėliai naudojasi IP klastojimu, kad apgautų kompiuterius, gaunančius jų paketus, kad jie juos priimtų.

Tačiau DDoS atakų metu įsilaužėliai siunčia daug paketų, kurių paprastai užtenka, kad priblokštų šių organizacijų serverius tiek, kad serveriai tampa netinkami naudoti, pavyzdžiui, įmonės darbuotojams ar jų klientams.

Kaip apsisaugoti nuo IP apgaulingų išpuolių

Daugeliu atvejų, kai kalbama apie IP klastojimą (ir išplėstą DDoS išpuolius), mažai ką gali padaryti vartotojai, kad apsisaugotų nuo to, nes apsaugą nuo IP klastojimo ir DDoS išpuolių paprastai vykdo organizacijos, kurios gali būti aukos. šio tipo apgaulingo išpuolio.

Tačiau yra keletas dalykų, kuriuos galite padaryti, norėdami apsisaugoti nuo „vidurio žmogaus“ atakų:

-

Dar kartą patikrinkite lankomų svetainių URL. Patvirtinkite, kad URL pradžioje yra „https“, o ne tik „http“. Buvęs rodo, kad svetainė yra saugi, ir kad joje yra saugu bendrauti.

-

Jei jungiate kompiuterį prie viešojo „Wi-Fi“ tinklo, naudokite VPN. „Norton by Symantec“ rekomenduoja naudoti virtualų privatų tinklą (VPN), kad apsaugotumėte bet kokią asmeninę informaciją, kurią siunčiate ir gaunate, kai naudojate viešą „Wi-Fi“ tinklą.

-

Venkite nepažįstamų žmonių el. Laiškų nuorodų. Sąveikaudami su tokiomis nuorodomis galite nukreipti jus į netikrą svetainę, kurią sukūrė sukčiai, norintys rinkti jūsų asmeninę informaciją.